La meilleure application espionne Instagram de piratage de téléphone

Sans installer de logiciel de surveillance des activités

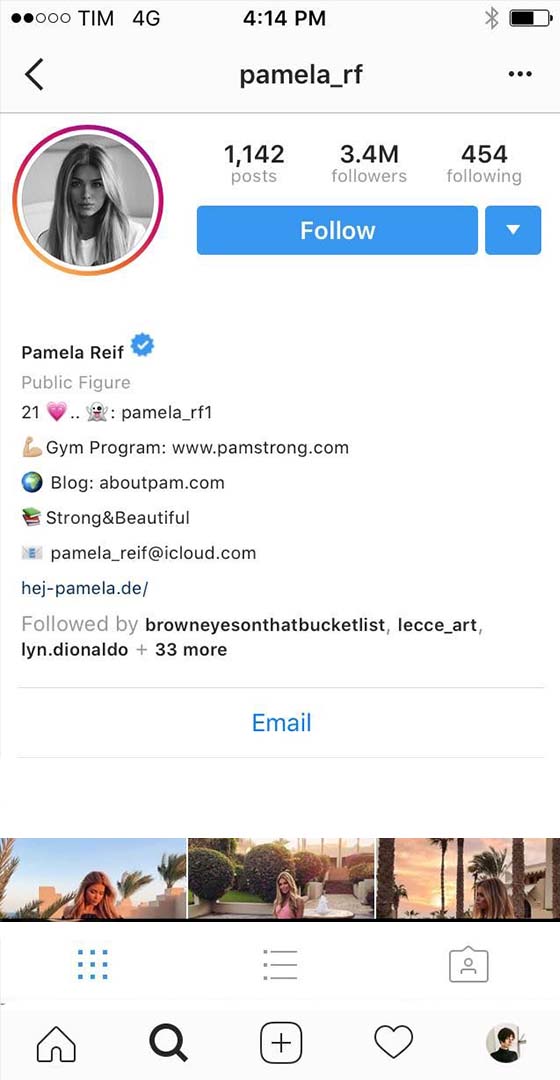

Insérer le lien vers la page de l'utilisateur, son identifiant ou son pseudo ou fournir un numéro de téléphone

La session de piratage fonctionne en arrière-plan et est totalement invisible pour le propriétaire du compte. L'automatisation complète de tous les processus assure un faible coût des services fournis et garantit le meilleur niveau de prix du marché. La vulnérabilité est du côté des opérateurs mobiles et est également efficace pour tous les fournisseurs cellulaires populaires.

En enregistrant un profil dans le Panneau de contrôle, vous acceptez automatiquement tous les éléments suivants conditions d'utilisation..

LGENexus 5, Android 5.1

51.246.92.209 - France

Google Chrome, Windows 10

71.159.148.20 - France

iPad Air 4, iOS 15.4

185.189.48.17 - France

MacBook Pro, OS X 10.10.2

202.44.76.18 - NZ

Piratage de compte

Le logiciel exploite une vulnérabilité dans le protocole SS7 des opérateurs cellulaires, il peut donc compromettre les données d'autorisation de tout compte Instagram. L'utilisation des fonctionnalités de l'application n'implique pas l'installation de programmes suspects et une préparation supplémentaire de l'appareil cible.

Des prix loyaux

Nous ne facturons pas le piratage de chaque dossier ou groupe public séparément - si vous piratez le compte d'un utilisateur, vous avez accès à toutes les pages publiques qu'il administre en une seule fois. Nous ne fixons pas de limite au nombre d'éditeurs ou à la taille de la base de données des données collectées.

Restauration d'un compte

Pertinent lorsque l'utilisateur a oublié son mot de passe. Le logiciel vous permet de retrouver l'accès à votre propre page Instagram dans les plus brefs délais. L'application web intercepte le code de vérification, dont la présence permet au client de remplacer les données d'autorisation (login et mot de passe).

Mécanismes de l'application web InsTracker™

Au cœur du mécanisme, qui est chargé de Piratage à distance de comptes Instagram L'interface est conçue pour exploiter la vulnérabilité critique des réseaux cellulaires SS7. L'interface est adaptée pour fonctionner avec tous les opérateurs cellulaires populaires et est compatible avec des types d'appareils tels que les smartphones, les tablettes et les PC. Pour démarrer une session, il suffit de spécifier l'URL de la page qui vous intéresse. InsTracker™ détecte automatiquement le numéro lié au compte cible, prend le contrôle de tout le trafic du fournisseur cellulaire et intercepte le SMS du système avec un code de confirmation. Le code intercepté est utilisé pour transférer le compte spécifié vers l'émulateur de l'application Instagram (qui fait partie de l'écosystème). Par conséquent, le compte d'un utilisateur archives de fichiers contenant le login et le mot de passe d'autorisation, la correspondance dans l'application Messenger, les posts publiés sur le mur, les likes et commentaires laissés par les utilisateurs, et les visites marquées. Vous pouvez télécharger les archives dans les 24 heures suivant la fin de l'opération.

Piratage et suivi du profil Instagram.

En interceptant le code d'autorisation

InsTracker utilise un exploit et une vulnérabilité du protocole cellulaire pour récupérer votre mot de passe Instagram. Une fois que vous avez lancé la procédure de récupération, InsTracker lance la procédure de récupération de l'accès au compte, puis, en cassant le protocole de transmission de données SS7, intercepte un SMS envoyé au numéro de téléphone perdu avec un code de confirmation de récupération. Après cela, l'application autorise l'accès au compte de l'utilisateur sur l'appareil virtuel, et le login et le mot de passe réels s'affichent dans Dashboard. Pour plus d'informations, découvrez le fonctionnement du service.

Principes de fonctionnement du logicielTariffs

Vous bénéficiez d'une réduction supplémentaire si vous payez pour le piratage de plusieurs comptes à la fois ou si vous utilisez le service à plusieurs reprises.

Commencez à pirater Instagram en 3 étapes faciles

Identifier l'utilisateur

Saisissez le lien de votre profil, votre nom d'utilisateur ou votre numéro de téléphone. La session de piratage fonctionne en arrière-plan et est totalement invisible pour le propriétaire du compte.

Attendez le processus

Attendez que InsTracker crée une requête pour intercepter un message système avec un code qui vous permet d'accéder à la page.

Obtenir des résultats

Par conséquent, le client est en mesure d'autoriser le profil sur le nouvel appareil. Informations sur le login et le mot de passe du compte souhaité.

Vous utilisez déjà le service ?

Cela aidera les développeurs à améliorer le produit.

Inscrivez-vous maintenant et obtenez un bonus de dépôt initial. Tous les comptes disponibles sont gérés en ligne via un panneau de contrôle unique.

-

Garanties

- L'administration garantit à chaque client un résultat positif. Les algorithmes utilisés ont été développés en tenant compte de toutes les technologies innovantes dans le domaine de l'informatique, il est donc capable de compromettre les données d'autorisation de tout compte Instagram sans confirmation du propriétaire. Une garantie supplémentaire est le rejet total du prépaiement des services.

-

Sécurité

- L'utilisation du logiciel proposé n'implique pas l'installation de logiciels douteux qui pourraient constituer une menace pour la sécurité des données personnelles du client. En outre, l'archive utilisateur générée est soigneusement contrôlée par l'anti-virus intégré, ce qui neutralise tout risque lié à une éventuelle infection de l'appareil.

-

Anonymat

- L'un des principaux avantages d'InsTracker™ est le haut niveau d'anonymat du client. Toutes les données de informations confidentielles passe par plusieurs étapes de cryptage de bout en bout, ce qui élimine totalement la possibilité que des données de confiance tombent entre les mains de tiers. Les méthodes de paiement proposées disposent de mécanismes intégrés qui rendent impossible l'identification de l'expéditeur et du destinataire du paiement.

-

Service d'assistance

- L'application web a une interface intuitive, et des conseils rendent l'interface accessible même aux internautes novices. Les clients qui ont des questions lors de l'utilisation d'InsTracker™ ont la possibilité de contacter le service d'assistance 24 heures sur 24. support client.

Ce que nos clients pensent de nous

Lisez ce que nos clients ont à dire sur notre page de témoignages de clients.

Un outil vraiment cool pour ceux qui sont prêts à l'utiliser à bon escient. L'essentiel est de faire attention à ne pas vous trahir par vos actions. Vous ne pouvez vous connecter que par le biais de votre tableau de bord, et vous ne devez en aucun cas vous connecter à Instagram.

J'utilise l'application à des fins professionnelles. Je garde trace des déplacements de mes employés dans la ville. J'envisage de participer au partenariat, car beaucoup de personnes sont constamment intéressées.

Je l'utilise comme un contrôle parental sur les appareils de mes enfants. J'essaie de ne pas lire leur correspondance et de ne pas violer leurs limites personnelles. Mais je sais toujours où ils sont et avec qui ils communiquent à tout moment.

Je contrôle la communication de mon petit ami grâce à cette application. Et il en est conscient. Je me sens beaucoup plus détendue de cette façon, car je ne ressens pas de jalousie déraisonnable.

Un outil vraiment cool pour ceux qui sont prêts à l'utiliser à bon escient. L'essentiel est de faire attention à ne pas vous trahir par vos actions. Vous ne pouvez vous connecter que par le biais de votre compte, et en aucun cas vous ne devez vous connecter à Instagram.

Je l'utilise comme une blague. Vous pouvez vous amuser à faire des farces à vos amis et à capter leurs regards déconcertants. J'adore l'attention ! 😎

Questions fréquemment posées

Des réponses aux questions qui peuvent se poser en travaillant avec le logiciel.

- Puis-je utiliser le programme et espionner mon compte Instagram gratuitement ?

- Si vous ne voulez pas vous faire arnaquer et perdre du temps et des données, il n'existe pas d'application espionne gratuite capable de cacher complètement votre compte Instagram.

- L'autre personne saurait-elle que je l'espionne ?

- Plus l'application que vous choisissez est bonne, plus elle offre d'astuces. Ainsi, les meilleures de cette liste peuvent espionner un compte en étant 100% cachées.

- Puis-je suivre la localisation de quelqu'un sur Instagram ?

- InsTracker propose une fonction intégrée de partage d'emplacement, grâce à laquelle l'utilisateur peut envoyer ses coordonnées aux participants au chat. InsTracker peut suivre l'emplacement d'un utilisateur à distance en ligne.

- Devrais-je avoir accès à leur téléphone ?

- Vous avez la possibilité de recevoir des messages Instagram et d'autres données sans jamais toucher leur téléphone.

Nous convertissons automatiquement les paiements acceptés dans d'autres devises.